Trong thời đại công nghệ số bùng nổ như hiện nay, Ransomware nổi lên như một mối đe dọa cực kỳ nguy hiểm. Thông qua thủ thuật tấn công tinh vi, tin tặc sẽ nhắm vào nguồn dữ liệu quan trọng của người dùng và doanh nghiệp để tống tiền họ. Bằng cách hiểu rõ bản chất Ransomware là gì và cách thức hoạt động của Ransomware, bạn có thể tạo dựng hàng rào bảo mật tối ưu cho hệ thống của mình. Cùng Gofiber tìm hiểu chi tiết qua bài viết được chia sẻ dưới đây!

Ransomware là gì?

Trước khi đến với những tác hại mà Ransomware đem đến cho nạn nhân, chúng ta sẽ cùng tìm hiểu về khái niệm của loại hình tấn công mạng này:

Khái niệm

Ransomware là một loại phần mềm độc hại (malware) phổ biến gây ra nhiều tổn hại nghiêm trọng cho các cá nhân, tổ chức trên toàn thế giới. Phần mềm này được thiết kế nhằm mục đích tống tiền người dùng bằng cách mã hóa dữ liệu và yêu cầu họ trả một khoản tiền chuộc để có thể giải mã và truy cập lại dữ liệu của mình.

Ransomware đã và đang trở thành một trong những mối đe dọa an ninh mạng nghiêm trọng nhất hiện nay, gây ra nhiều thiệt hại về kinh tế và ảnh hưởng đến hoạt động thường ngày của cá nhân, tổ chức, doanh nghiệp.

Cơ chế hoạt động

Như đã đề cập ở trên, Ransomware hoạt động dựa trên cơ chế mã hóa dữ liệu trong máy tính của người dùng. Sau khi xâm nhập thành công, chúng sẽ thay đổi đuôi của các tệp quan trọng để ngăn họ truy cập và sử dụng dữ liệu một cách bình thường. Nếu dữ liệu bị mã hóa và có đuôi thay đổi, người dùng sẽ không thể mở hoặc sử dụng các tệp này cho đến khi họ trả tiền chuộc và nhận được khóa giải mã từ kẻ tấn công.

Ví dụ, các tệp *.doc có thể được thay đổi thành *.docm, *.xls có thể được thay đổi thành *.cerber, và những thay đổi này thường được thực hiện theo các đuôi tệp khác nhau theo từng thời điểm. Máy tính bị nhiễm Ransomware thường không hiển thị bất kỳ thông báo nào từ kẻ tấn công. Ngoài ra, các máy tính khác trong cùng hệ thống có thể bị ảnh hưởng bởi Ransomware, gây ra tình trạng chung cho toàn hệ thống. Để khôi phục lại các tệp bị nhiễm Ransomware, người dùng thường phải trả tiền chuộc cho kẻ tấn công bằng tiền điện tử như Bitcoin.

Nguồn gốc hình thành của Ransomware là gì?

Ransomware không hẳn là một khái niệm mới, nhưng nó chỉ mới dần phổ biến và gây ra nhiều thiệt hại nghiêm trọng trong những năm gần đây. Tuy nhiên, việc sử dụng mã độc để tống tiền người dùng đã xuất hiện từ rất sớm, khoảng vào những năm 1980.

Một trong những trường hợp sớm nhất được ghi nhận là vụ việc xảy ra năm 1989, khi một nhà khoa học người Mỹ tên là Joseph Popp đã phát tán một loại phần mềm độc hại có tên là "AIDS Trojan" thông qua các đĩa mềm. Phần mềm này sẽ mã hóa dữ liệu của nạn nhân và yêu cầu họ trả 189 USD để nhận được mã giải mã. Đây được coi là tiền lệ cho sự ra đời của các loại Ransomware hiện nay.

Tuy nhiên, đến 2005 - 2006. sự xuất hiện của những phiên bản Ransomware đầu tiên như GPCode, Archives, Krotten… mới thực sự khiến Ransomware trở thành một mối đe dọa lớn. Dẫu vậy, ở thời điểm ban đầu, chúng thường chỉ sử dụng các phương pháp mã hóa đơn giản và yêu cầu số tiền chuộc tương đối thấp.

Nguồn gốc hình thành của Ransomware

Năm 2011, giới chuyên gia an ninh mạng ghi nhận sự xuất hiện của một dạng Ransomware mới được gọi là SMS Ransomware. Ngoài các đặc tính thông thường của Ransomware, SMS Ransomware còn gửi thông báo để người dùng có thể liên hệ với hacker thông qua số điện thoại được cung cấp, đồng thời yêu cầu chuyển tiền chuộc theo hướng dẫn của kẻ tấn công.

Đến năm 2013, Ransomware đã có bước tiến vượt bậc khi CryptoLocker xuất hiện. Đây được coi là một trong những Ransomware nguy hiểm và có sức tấn công mạnh mẽ nhất thời điểm đó. CryptoLocker sử dụng mã hóa mạnh và yêu cầu số tiền chuộc cao hơn, lên tới hàng nghìn đô la. Sự xuất hiện của CryptoLocker đã mở ra một kỷ nguyên mới cho các hoạt động tống tiền bằng Ransomware.

Kể từ đó, Ransomware ngày càng trở nên phổ biến và phát triển mạnh mẽ. Nhiều biến thể mới liên tục xuất hiện, với các kỹ thuật mã hóa ngày càng tinh vi và số tiền chuộc yêu cầu cũng cao hơn. Ransomware đã trở thành mối đe dọa an ninh mạng nghiêm trọng, gây ra hàng tỷ đô la thiệt hại trên toàn thế giới.

Phân biệt giữa Ransomware với các malware thông thường

|

Đặc điểm |

Ransomware |

Malware thông thường |

|

Mục đích tấn công |

Mã hóa dữ liệu/khóa màn hình và yêu cầu tiền chuộc. |

Có thể lấy thông tin cá nhân, gây hại cho hệ thống, tạo botnet, ... |

|

Phương thức tấn công |

Thường lây nhiễm qua email liên kết độc hại hoặc thiết bị lưu trữ di động. |

Có thể lây nhiễm qua các phương tiện truyền thông xã hội, website không an toàn, phần mềm không được cập nhật, … |

|

Hậu quả |

Gây mất dữ liệu hoặc không thể truy cập hệ thống cho đến khi người dùng trả tiền chuộc. |

Gây mất thông tin cá nhân, hỏng hóc hệ thống, sử dụng máy tính của nạn nhân cho các hành vi độc hại khác. |

|

Yêu cầu tiền chuộc |

Luôn yêu cầu nạn nhân trả tiền chuộc để giải mã dữ liệu. |

Không yêu cầu tiền chuộc, thường hoạt động với mục đích khác. |

>> Xem thêm: XSS là gì? Sự nguy hiểm của XSS và cách kiến thức bạn cần biết về XSS

Phân loại Ransomware

Ransomware có thể được phân loại theo nhiều tiêu chí khác nhau, như:

Phân loại theo cơ chế mã hóa

-

Ransomware mã hóa tập tin (Crypto Ransomware): Loại Ransomware này sẽ mã hóa các tập tin, thư mục trên thiết bị nạn nhân, sau đó yêu cầu họ trả tiền chuộc để lấy lại dữ liệu.

-

Ransomware khóa màn hình (Locker Ransomware): Loại Ransomware này sẽ khóa, chặn truy cập màn hình máy tính của nạn nhân, đồng thời yêu cầu trả tiền chuộc để mở khóa.

Phân loại theo đối tượng tấn công

-

Ransomware nhắm vào cá nhân: Loại Ransomware này chủ yếu nhằm vào các cá nhân, gia đình sử dụng máy tính cá nhân.

-

Ransomware nhắm vào doanh nghiệp: Các nhóm tấn công thường nhắm vào các doanh nghiệp, tổ chức, cơ quan chính phủ vì họ có nhiều tài nguyên, dữ liệu quan trọng hơn, dẫn đến một mức tiền chuộc cao hơn.

Ransomware được phân loại dựa trên nhiều tiêu chí khác nhau

Phân loại theo phương thức lây lan

-

Ransomware lây lan qua email: Loại Ransomware này thường lây lan thông qua các tập tin đính kèm, liên kết độc hại trong email.

-

Ransomware lây lan qua mạng/Internet: Ransomware có thể lây lan thông qua các lỗ hổng bảo mật, phần mềm không được cập nhật trên các thiết bị kết nối Internet.

-

Ransomware lây lan qua các thiết bị lưu trữ di động: Ransomware có thể lây lan qua các thiết bị lưu trữ như ổ cứng di động, USB, thẻ nhớ, v.v.

Phân loại theo mức độ tinh vi

-

Ransomware thế hệ cũ: Những phiên bản Ransomware đầu tiên thường sử dụng các kỹ thuật mã hóa đơn giản, yêu cầu số tiền chuộc thấp.

-

Ransomware thế hệ mới: Các phiên bản Ransomware mới sử dụng các kỹ thuật mã hóa tiên tiến hơn, số tiền chuộc yêu cầu cũng cao hơn.

-

Ransomware chuyên nghiệp: Một số nhóm tấn công Ransomware đã trở nên rất chuyên nghiệp, với cấu trúc tổ chức rõ ràng và kỹ thuật tấn công tinh vi.

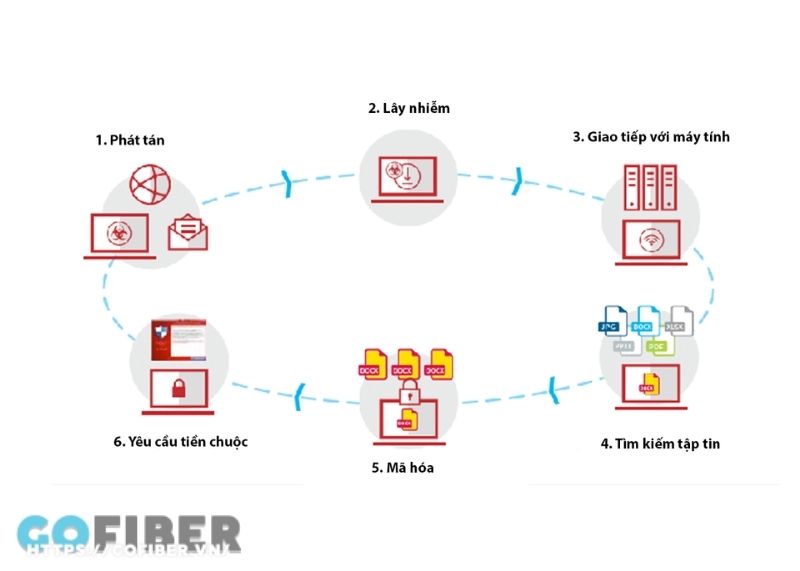

Cách thức hoạt động của Ransomware

Ransomware hoạt động thông qua một quy trình gồm nhiều bước, bao gồm:

Lây nhiễm vào hệ thống

Ransomware thường lây nhiễm vào hệ thống thông qua các kênh sau:

-

Tập tin đính kèm email độc hại: Nạn nhân mở tập tin đính kèm (như .doc, .pdf, .zip) trong email và vô tình kích hoạt Ransomware.

-

Liên kết/URL độc hại: Nạn nhân vô tình click vào liên kết độc hại trong email hoặc trên các trang web dẫn đến việc kích hoạt Ransomware.

-

Phần mềm, ứng dụng không được cập nhật: Ransomware lợi dụng các lỗ hổng bảo mật chưa được vá trên phần mềm, ứng dụng để xâm nhập vào hệ thống.

-

Thiết bị lưu trữ di động: Ransomware có thể lây lan từ các thiết bị như ổ cứng di động, USB, thẻ nhớ, v.v.

Quét và mã hóa dữ liệu

Sau khi xâm nhập vào hệ thống, Ransomware sẽ tiến hành quét và mã hóa các tập tin, thư mục quan trọng trên thiết bị của nạn nhân. Các tập tin thường bị mã hóa là những tệp có đuôi như .doc, .xls, .pdf, .jpg, v.v.

Quá trình mã hóa này diễn ra rất nhanh chóng chỉ trong vài phút. Nạn nhân thường không biết mình đã bị tấn công cho đến khi không thể truy cập vào các tập tin, thư mục quan trọng.

Hiển thị thông báo tống tiền

Sau khi mã hóa dữ liệu, Ransomware sẽ hiển thị một thông báo trên màn hình, yêu cầu nạn nhân trả một khoản tiền chuộc (thường bằng tiền ảo như Bitcoin) để lấy lại dữ liệu của mình.

Thông báo này thường có các nội dung như:

-

Giải thích rằng dữ liệu của nạn nhân đã bị mã hóa và không thể truy cập được.

-

Yêu cầu nạn nhân trả một số tiền chuộc trong khoảng thời gian nhất định (ví dụ 3-7 ngày).

-

Hướng dẫn nạn nhân cách thức thanh toán tiền chuộc, thường bằng tiền ảo.

-

Đe dọa rằng nếu không trả tiền chuộc trong thời hạn, dữ liệu sẽ bị xóa vĩnh viễn.

Hiển thị thông báo tống tiền

Thu tiền chuộc và giải mã dữ liệu

Nếu nạn nhân trả tiền chuộc như yêu cầu, các nhóm tấn công Ransomware sẽ cung cấp cho họ công cụ giải mã để lấy lại dữ liệu. Tuy nhiên, không phải lúc nào họ cũng giữ lời hứa và cung cấp công cụ giải mã.

Ngay cả khi nạn nhân đã trả tiền chuộc, dữ liệu của họ vẫn có thể bị mất vĩnh viễn do các lỗ hổng, sự cố trong quá trình giải mã. Ngoài ra, các nhóm tấn công còn có thể tái nhiễm Ransomware vào hệ thống của nạn nhân sau đó. Vì vậy, việc trả tiền chuộc cho các nhóm tấn công Ransomware là rất nguy hiểm và không được khuyến khích thực hiện

Ransomware ảnh hưởng như thế nào đến người bị hại?

Ransomware có thể gây ra những ảnh hưởng nghiêm trọng đến cá nhân, tổ chức và cả xã hội. Dưới đây là một số ảnh hưởng chính của Ransomware:

-

Mất dữ liệu quan trọng: Khi bị tấn công bởi Ransomware, nạn nhân có thể mất hết dữ liệu quan trọng trên máy tính và thiết bị của mình. Điều này có thể ảnh hưởng đến công việc, học tập và hoạt động kinh doanh của họ.

-

Thiệt hại tài chính: Việc trả tiền chuộc cho các nhóm tấn công Ransomware có thể gây ra thiệt hại tài chính đáng kể cho nạn nhân. Ngoài ra, việc phải chi tiền để khôi phục hệ thống sau khi bị tấn công cũng là một khoản chi phí không nhỏ.

-

Mất uy tín và danh tiếng: Đối với các tổ chức, việc bị tấn công bởi Ransomware không chỉ gây mất dữ liệu mà còn ảnh hưởng đến uy tín và danh tiếng của họ. Khách hàng, đối tác có thể mất niềm tin vào việc bảo mật thông tin của tổ chức.

-

Nguy cơ rò rỉ thông tin cá nhân: Trong một số trường hợp, Ransomware cũng có thể đi kèm với việc đánh cắp thông tin cá nhân của nạn nhân. Thông tin này sau đó có thể bị sử dụng cho các mục đích độc hại khác nhau như lừa đảo, gây hại cho danh tiếng cá nhân.

Biện pháp ngăn chặn Ransomware là gì?

Bằng cách thực hiện các biện pháp phòng ngừa Ransomware, bạn có thể bảo vệ dữ liệu và hệ thống của mình khỏi mối đe dọa ngày càng gia tăng từ hình thức tấn công này:

-

Sao lưu dữ liệu thường xuyên: Việc sao lưu dữ liệu thường xuyên sẽ giúp bạn có thể khôi phục dữ liệu một cách nhanh chóng sau khi bị tấn công Ransomware mà không cần trả tiền chuộc.

-

Cập nhật phần mềm định kỳ: Cập nhật phần mềm, hệ điều hành định kỳ giúp bảo vệ hệ thống khỏi các lỗ hổng bảo mật mà Ransomware có thể lợi dụng để xâm nhập.

-

Sử dụng phần mềm bảo mật: Cài đặt và sử dụng các phần mềm bảo mật chuyên nghiệp, bao gồm phần mềm diệt virus, firewall, anti-Ransomware là cách tốt nhất để bạn ngăn chặn Ransomware trước khi nó tấn công vào hệ thống.

-

Hạn chế quyền truy cập: Hạn chế quyền truy cập vào các tài nguyên quan trọng trong hệ thống, đặc biệt là đối với người dùng không cần thiết để giảm nguy cơ bị tấn công Ransomware.

-

Đào tạo nhân viên: Đào tạo nhân viên về cách phòng ngừa Ransomware, nhận diện email độc hại, không click vào liên kết không an toàn và nâng cao ý thức bảo mật cho toàn bộ nhân viên.

Cần làm gì nếu bị nhiễm Ransomware?

Nếu bạn bị nhiễm Ransomware, hãy tuân theo những bước sau để giải quyết vấn đề một cách hiệu quả:

-

Bước 1: Cô lập - ngắt kết nối mạng: Ngay lập tức tắt và cách ly máy tính bị nhiễm khỏi mạng cũng như các hệ thống khác để ngăn chặn sự lan truyền rộng rãi của Ransomware.

-

Bước 2: Xác định - loại bỏ Ransomware: Sau khi ngắt kết nối, bạn có thể sử dụng các phần mềm diệt virus để quét và xác định các Ransomware đang hoạt động trên máy tính. Bằng cách này, bạn có thể xác định và loại bỏ Ransomware khỏi hệ thống một cách nhanh chóng và chính xác nhất.

-

Bước 3: Xóa dữ liệu bị nhiễm phần mềm độc hại và khôi phục hệ thống: Sau khi xóa Ransomware, hãy xóa hoàn toàn các dữ liệu bị nhiễm phần mềm độc hại và thực hiện quá trình khôi phục lại từ bản sao lưu dữ liệu trước khi máy tính bị nhiễm.

-

Bước 4: Phân tích và củng cố lại lớp bảo mật cho hệ thống: Sau khi khôi phục hệ thống, hãy tiến hành phân tích các nguyên nhân đã khiến hệ thống bị nhiễm Ransomware, từ đó có biện pháp ngăn chặn chặt chẽ để tránh tái diễn tình trạng này trong tương lai.

Lưu ý: Nếu bạn không có chuyên môn, hãy nhờ đến sự hỗ trợ từ các chuyên gia an ninh mạng để đảm bảo là không có dữ liệu quan trọng nào bị mất và hệ thống được bảo vệ chặt chẽ hơn trước.

Một số vụ tấn công Ransomware nổi tiếng

Dưới đây là một số vụ tấn công Ransomware từng khiến làm chấn động giới công nghệ trong quá khứ:

WannaCry

WannaCry từng gây chấn động một thời với sự tàn phá quy mô toàn cầu vào năm 2017. Đây là một loại mã độc nhắm vào lỗ hổng của hệ điều hành Microsoft để lan rộng và tấn công các máy tính khác nhau trên cùng một mạng. WannaCry thậm chí đã lây lan nhanh chóng trên 250.000 máy tính ở 116 quốc gia, gây thiệt hại hàng trăm triệu USD, trong đó có Việt Nam. Sau khi điều tra, chính phủ Mỹ, Anh cùng Microsoft đã đưa ra những cáo buộc đối với Triều Tiên về cuộc tấn công này.

GandCrab

GandCrab là một loại Ransomware xuất hiện vào tháng 1/2018. GanCrab sẽ ẩn mình và lan truyền thông qua email hoặc các quảng cáo độc hại. Khi bị nhiễm GandCrab, người dùng phải cài đặt trình duyệt Thor và thanh toán bằng tiền ảo như Bitcoin với mức giá từ $200 - $1200 tùy vào mức độ lây nhiễm cho kẻ tấn công. Ở Việt Nam, hơn 3900 máy tính đã bị nhiễm GandCrab và bị mã hóa dữ liệu, buộc người dùng phải một khoản chi phí cực lớn.

Bad Rabbit

Bad Rabbit là một loại Ransomware xuất hiện vào năm 2017 và từng gây ra nỗi hoang mang lớn tại nhiều quốc gia ở Đông Âu. Mã độc này thâm nhập vào máy chủ thông qua một yêu cầu cập nhật giả của Adobe Flash, sau đó dụ dỗ người dùng tải xuống một file Flash đã bị hack. Với sự tinh vi này, Bad Rabbit đã gây thiệt hại nghiêm trọng tại các tổ chức như sân bay Odessa ở Thổ Nhĩ Kỳ và bộ giao thông Ukraine.

NotPetya

Tương tự WannaCry, NotPetya cũng tận dụng lỗ hổng của Microsoft để xâm nhập vào dữ liệu người dùng. Điểm đặc biệt nguy hiểm của NotPetya là khả năng tự lan truyền từ máy tính này sang máy tính khác và từ dữ liệu này sang dữ liệu khác một cách tự động. Hơn nữa, NotPetya có tính phá hủy cao, ngay cả khi người dùng trả tiền chuộc, nó vẫn có thể phá hủy dữ liệu trên ổ cứng của nạn nhân.

Lời khuyên từ các chuyên gia bảo mật

Theo các chuyên gia bảo mật mạng, để bảo vệ hệ thống khỏi Ransomware, người dùng cần tuân thủ một số nguyên tắc và lời khuyên sau:

-

Đừng click vào liên kết hoặc tập tin không rõ nguồn gốc: Luôn kiểm tra kỹ trước khi click vào liên kết hoặc tập tin trong email, trên trang web để tránh bị nhiễm Ransomware.

-

Sao lưu dữ liệu định kỳ: Thực hiện sao lưu dữ liệu thường xuyên và lưu trữ nó ở nơi an toàn để có thể khôi phục dữ liệu sau khi bị tấn công Ransomware.

-

Cập nhật phần mềm định kỳ: Hãy đảm bảo rằng phần mềm, hệ điều hành trên máy tính của bạn luôn được cập nhật ở bản mới nhất để bảo vệ hệ thống khỏi các lỗ hổng bảo mật.

-

Sử dụng phần mềm bảo mật chuyên nghiệp: Cài đặt và sử dụng các phần mềm bảo mật chuyên nghiệp là cách hữu ích để bạn ngăn chặn Ransomware và các loại malware khác.

-

Hạn chế quyền truy cập: Hạn chế quyền truy cập vào các tài nguyên quan trọng trên hệ thống mạng để ngăn chặn Ransomware khả năng lan rộng và gây thiệt hại lớn cho tổ chức, doanh nghiệp

-

Giáo dục nhân viên về an ninh mạng: Đào tạo nhân viên về các nguy cơ của Ransomware và cách phòng tránh tấn công, từ đó tăng cường ý thức bảo mật trong tổ chức, doanh nghiệp.

Bên trên là câu trả lời cho thắc mắc Ransomware là gì của đa số bạn đọc. Ở thời điểm hiện tại, Ransomware không chỉ là mối đe dọa đối với cá nhân mà còn đối với doanh nghiệp và tổ chức trên toàn thế giới. Vậy nên, việc hiểu biết và áp dụng các biện pháp bảo vệ thông tin, dữ liệu là điều cực kỳ quan trọng để ngăn chặn sự lây lan của Ransomware và giữ cho hệ thống mạng an toàn trong bối cảnh hiện nay.