Bạn có bao giờ tưởng tượng một cơn lũ dữ liệu vô hình có thể nhấn chìm cả hệ thống mạng chỉ trong tích tắc? Tấn công UDP Flood chính là mối đe dọa như vậy. Với sức mạnh đơn giản nhưng hiệu quả, nó khiến dịch vụ tê liệt, gây thiệt hại không nhỏ. Làm sao để nhận diện và ngăn chặn hiểm họa này? Hãy cùng Gofiber khám phá ngay sau đây.

Tấn công UDP Flood - UDP Flood Attack là gì?

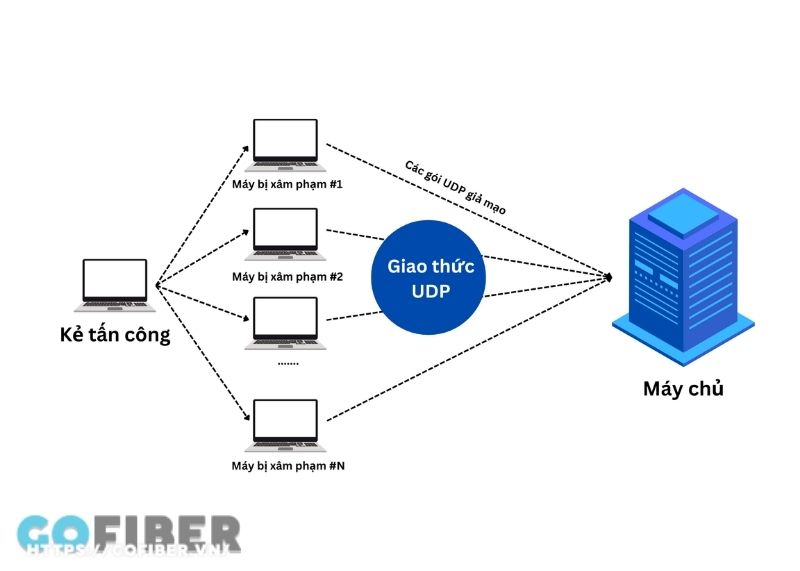

Tấn công UDP Flood là một hình thức từ chối dịch vụ sử dụng giao thức UDP để làm quá tải máy chủ hoặc mạng mục tiêu. Giao thức UDP (User Datagram Protocol) không yêu cầu kết nối xác nhận, giúp kẻ tấn công dễ dàng gửi hàng loạt gói tin rác. Mục tiêu là tiêu hao tài nguyên hệ thống, khiến nó không thể xử lý yêu cầu từ người dùng thật. Đây là một trong những kiểu tấn công DDoS phổ biến nhất hiện nay.

Tính dễ khai thác của UDP Flood nằm ở sự đơn giản và hiệu quả mà nó mang lại cho kẻ tấn công. Chỉ cần một công cụ cơ bản, kẻ xấu có thể tạo ra hàng ngàn gói tin giả mạo nhắm vào mục tiêu. Từ các trang web thương mại đến hạ tầng quan trọng, không hệ thống nào hoàn toàn an toàn. Chính sự phổ biến này làm nó trở thành mối lo ngại lớn trong an ninh mạng.

Cách thức hoạt động của tấn công UDP Flood

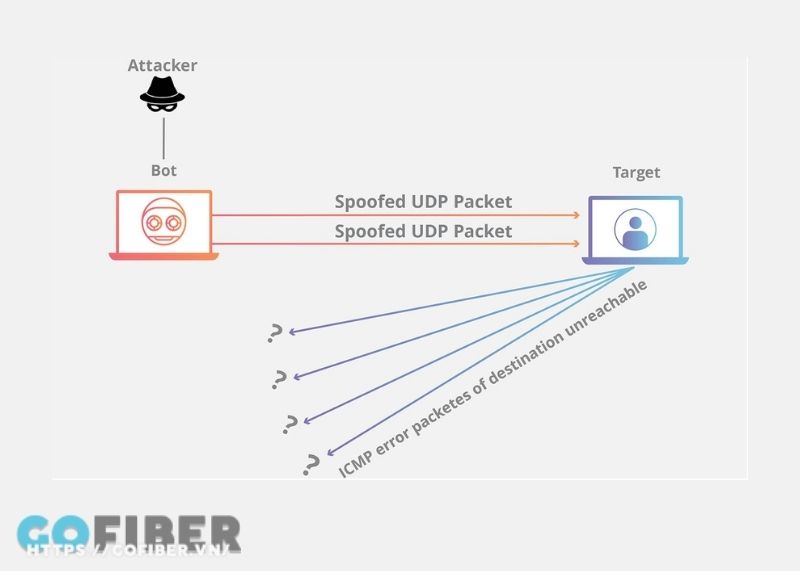

UDP Flood hoạt động bằng cách gửi liên tục các gói tin UDP đến các cổng ngẫu nhiên trên máy chủ mục tiêu. Vì UDP không xác minh nguồn gửi, máy chủ buộc phải kiểm tra từng gói tin và trả lời nếu cổng đóng, tiêu tốn tài nguyên. Khi số lượng gói tin vượt quá khả năng xử lý, hệ thống bị quá tải, từ chối phục vụ người dùng hợp lệ. Nó giống như một đám đông giả chen lấn, đẩy khách thật ra khỏi cửa.

Kẻ tấn công thường giả mạo địa chỉ IP nguồn, làm cho việc truy vết trở nên gần như bất khả thi. Các gói tin này có thể nhắm vào một cổng cụ thể hoặc phân tán khắp hệ thống để tăng mức độ phá hoại. Tốc độ và sự ngẫu nhiên của cuộc tấn công khiến máy chủ rơi vào tình trạng “hỗn loạn có tổ chức”. Chỉ trong vài phút, dịch vụ trực tuyến có thể hoàn toàn ngừng hoạt động.

>> Dành cho bạn đọc chưa biết: Tấn công mạng là gì? Các hình thức tấn công mạng phổ biến và cách phòng tránh

Phương pháp ngăn chặn tấn công UDP Flood

Để ngăn chặn các cuộc tấn công UDP Flood, bạn có thể tham khảo một số phương pháp sau:

Sử dụng firewall

Tường lửa là tuyến phòng thủ đầu tiên chống lại UDP Flood, lọc bỏ lưu lượng đáng ngờ trước khi nó đến máy chủ. Bằng cách thiết lập quy tắc chặn các gói tin UDP từ nguồn không xác định, tường lửa giảm tải áp lực lên hệ thống. Các giải pháp hiện đại như tường lửa ứng dụng web (WAF) còn phân tích hành vi để ngăn chặn hiệu quả hơn. Đây là giải pháp phổ biến nhờ tính linh hoạt và khả năng triển khai nhanh.

Tuy nhiên, tường lửa cần được cấu hình chính xác để tránh chặn nhầm lưu lượng hợp lệ từ người dùng thật. Việc cập nhật thường xuyên các quy tắc lọc cũng rất quan trọng nhằm đối phó với các biến thể mới của UDP Flood. Khi kết hợp với công cụ khác, tường lửa trở thành lá chắn đáng tin cậy. Nó không phải vũ khí toàn năng, nhưng là bước khởi đầu vững chắc.

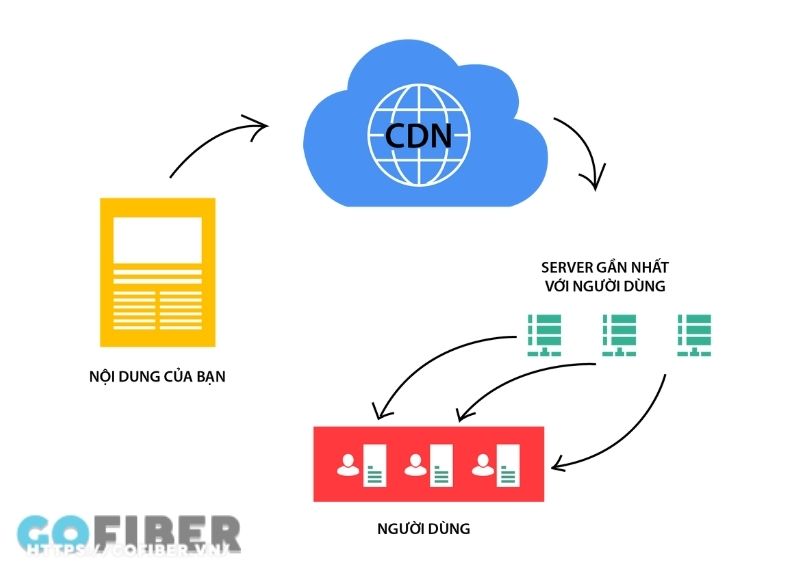

Sử dụng CDN

Mạng phân phối nội dung (CDN) như Cloudflare hay Akamai là giải pháp mạnh mẽ để chống UDP Flood. CDN phân tán lưu lượng qua nhiều máy chủ trên toàn cầu, làm giảm áp lực tập trung vào một điểm duy nhất. Khi tấn công xảy ra, CDN hấp thụ và lọc bỏ gói tin độc hại trước khi chúng chạm đến máy chủ gốc. Điều này giúp dịch vụ duy trì hoạt động ngay cả trong cơn lũ dữ liệu.

Ưu điểm của CDN không chỉ nằm ở khả năng phòng thủ mà còn ở tính mở rộng và hiệu suất cao. Tuy nhiên, chi phí triển khai có thể là rào cản với các doanh nghiệp nhỏ hoặc cá nhân. Dù vậy, với những tổ chức phụ thuộc vào sự ổn định trực tuyến, CDN là khoản đầu tư xứng đáng. Nó biến mối nguy thành thử thách có thể vượt qua.

Giảm thiểu tần suất phản hồi gói ICMP

Hạn chế tốc độ phản hồi gói ICMP là một cách thông minh để giảm thiểu tác động của UDP Flood. Máy chủ thường gửi phản hồi ICMP khi nhận gói tin UDP đến cổng đóng, và kẻ tấn công lợi dụng điều này để tăng tải. Bằng cách giới hạn hoặc tắt phản hồi ICMP, hệ thống tiết kiệm tài nguyên, giảm nguy cơ bị quá tải. Đây là biện pháp kỹ thuật đơn giản nhưng hiệu quả bất ngờ.

Tuy nhiên, việc vô hiệu hóa hoàn toàn ICMP có thể ảnh hưởng đến khả năng chẩn đoán mạng, đòi hỏi sự cân nhắc kỹ lưỡng. Phương pháp này hoạt động tốt nhất khi kết hợp với các công cụ giám sát và lọc lưu lượng khác. Nó không ngăn chặn hoàn toàn tấn công, nhưng làm chậm bước kẻ thù. Quản trị viên cần thử nghiệm để tìm cấu hình tối ưu.

Cách phát hiện tấn công UDP Flood

Phát hiện UDP Flood đòi hỏi sự chú ý đến các dấu hiệu bất thường trong lưu lượng mạng, như số lượng gói tin UDP tăng đột biến. Công cụ giám sát như Wireshark hoặc SolarWinds có thể theo dõi thực tế thời gian, cảnh báo khi lưu lượng vượt ngưỡng bình thường. Hệ thống log máy chủ cũng là nguồn thông tin quý giá để phát hiện vấn đề. Sự nhạy bén ở đây là chìa khóa để hành động kịp thời.

>> Tham khảo thêm các cuộ tấn công: Tấn công DDoS Slowloris: Mối nguy thầm lặng của máy chủ web

Ngoài ra, các hành vi như thời gian phản hồi chậm hoặc dịch vụ gián đoạn là tín hiệu rõ ràng của UDP Flood. Quản trị viên nên thiết lập ngưỡng cảnh báo tự động để không bỏ sót bất kỳ biến động nào trong mạng. Kết hợp giám sát chủ động với phản ứng nhanh sẽ giảm thiểu thiệt hại. Phát hiện sớm đồng nghĩa với cơ hội ngăn chặn cao hơn.

Tấn công UDP Flood là mối đe dọa tiềm tàng, sẵn sàng cuốn trôi mọi hệ thống thiếu phòng bị. Dù đơn giản, nó đủ sức gây hỗn loạn, làm gián đoạn dịch vụ và thiệt hại lớn. Nắm vững cách thức hoạt động cùng các biện pháp phòng thủ được Gofiber chia sẻ ở trên là chìa khóa để bảo vệ mạng an toàn. Hãy hành động ngay để không trở thành con mồi của cơn lũ dữ liệu này.